الحمدلله معز الاسلام بنصره ومذل الشرك بقهره ومصرف الامور بأمره ومستدرج الكافرين بمكره الذي قدر الايام دولا بعدله وجعل العافية للمتقين بفضله والصلاة والسلام على من أعلى الله منار الاسلام بسيفه وعلى اله وصحبه ومن تبعهم باحسان الى يوم الدين اما بعد ..

شرح خدمات الـ VPN على نظام لينكس

PROTONVPN

أعلنت الشركة السويسرية المقدمة لخدمة البريد الإلكترونى المشفر ProtonMailعن إطلاق خدمة VPNجديدة تهدف إلى الحفاظ على خصوصيةالمستخدمين و الحماية من التعقب أثناء تصفح الإنترنت خدمة ProtonVPN تدعم معظم المنصات مثل أندرويد و iOS و ويندوز وماك ولينكس , الخدمة تدعم 4 مستويات منها مستوي مجاني يسمح للمستخدمين بالاتصال ب3 خوادم وعبر سرعة محدودة كما أن المستويات الأخرى تسمح للمستخدم بإستخدام المزيد من الخصائص كإتاحة إستخدام جميع خوادم ProtonVPN وإتاحة إستخدام الإشتراك الواحد من جهازين الى 10 أجهزة كما تدعم تمرير الإتصال عبر شبكة Tor اما الخصائص الأمنية التى تدعمها خدمة ProtonVPN فالخدمة تدعم إستخدام بروتوكولات تشفير قوية مثل OpenVPN و IkEv2 وكذلك تدعم تشفير حزم البيانات بخوارزمية AES-256 بمفتاح طوله 2048-bit الخدمة تحافظ على خصوصية المستخدمين ولا تخزن بياناتهم على خوادم الشركة كما انها تدعم خاصية SecureCode وهي خاصية جديدة لتمرير حزم البيانات عبر خوادم دول تحافظ على خصوصية المستخدمين مثل Iceland و Switzerland

أولا : تثبيت المستلزمات

- افتح الطرفية CTRL+ALT+T

- وضع أوامر التثبيت (للتوزيعات الديبيانية فقط) :

sudo apt-get install openvpn

sudo apt-get install network-manger-openvpn-gnome

sudo apt-get install resolvconf

ثانيا : التسجيل في الخدمة وتحميل ملفات الاتصال

- ادخل على موقع الخدمة هنا

- وسنجد 4 مستويات للأشتراك FREE - BASIC - PLUS - VISIONARY

💡ملحوظة :

ننصح بالمستوى المدفوع PLUS في حال توفر وسيلة دفع أمنة فقط

- ادخل اسم المستخدم وكلمة مرور وبريد الكتروني

💡ملحوظة :

يمكنك إستخدام بريد Tutanota في تفعيل التسجيل

- حدد خيار FREE ثم اضغط Next و قم بادخال المعلومات للتسجيل

- بعد ادخال البيانات اسحب الى الاسفل وسيطلب منك تفعيل الحساب بكود سيصل الى بريدك أو رقم هاتفك

- بعد ادخال البريد او الرقم اضغط Send

- اذهب الى بريدك الذي سجلت به وستجد كود التفعيل قم بنسخه وادخله في خانة الكود

- بعد التسجيل اذهب الى لوحة التحكم واختر Downloads

- تحقق من أن المنصة المختارة LINUX و البروتوكول UDP و قم بتحميل ملفات الاتصال المسموح إستخدامها بالخطة المجانية

ثالثا : تثبيت ملفات الاتصال

عن طريق الواجهة الرسومية

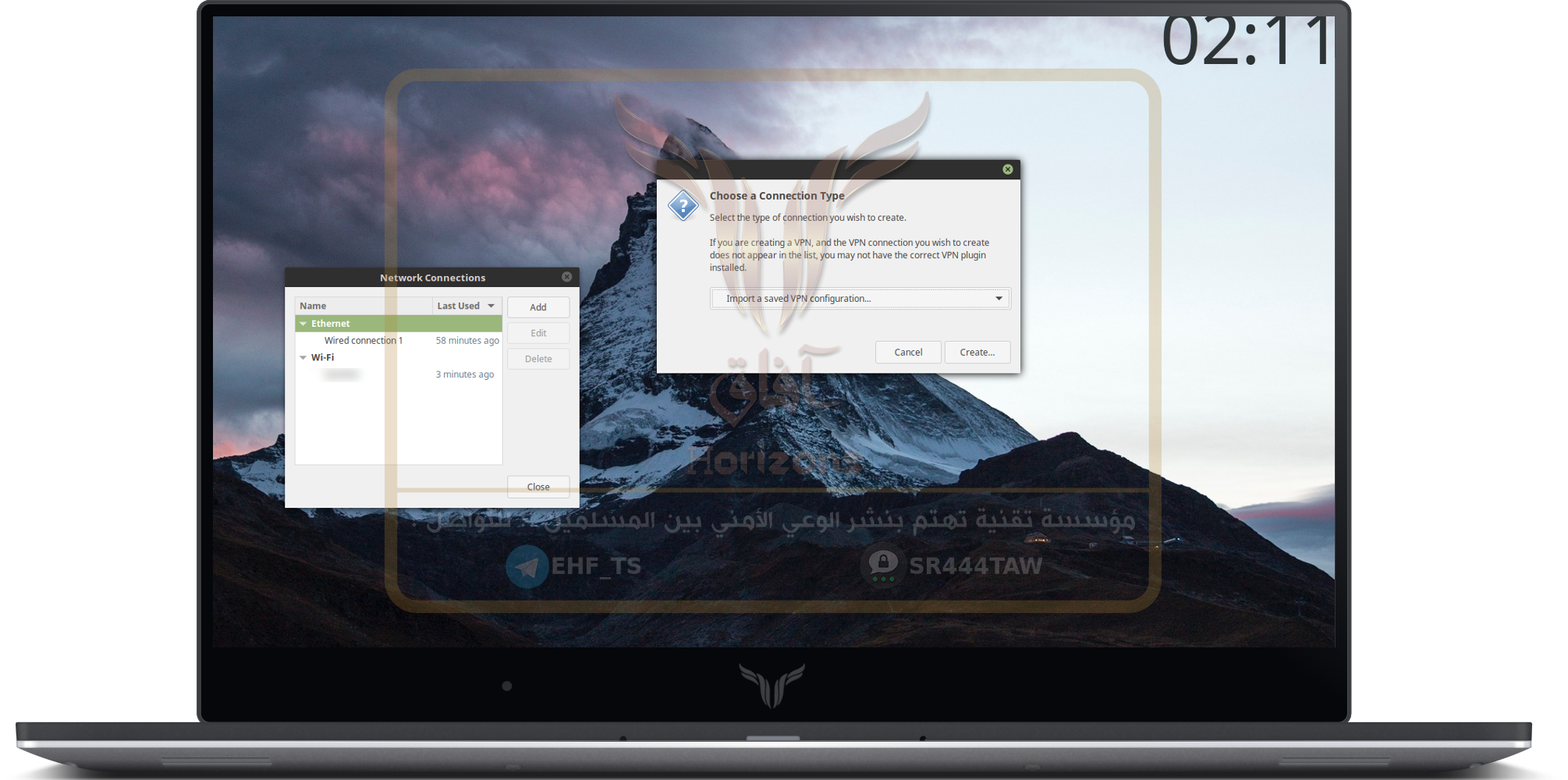

- في شريط الأدوات ستجد أيقونة الشبكة قم باختيار NETWORK CONNECTIONS

- اضغط Add ثم import a saved VPN configuration

- واختر أحدى ملفات الاتصال التي قمت بتحميلها

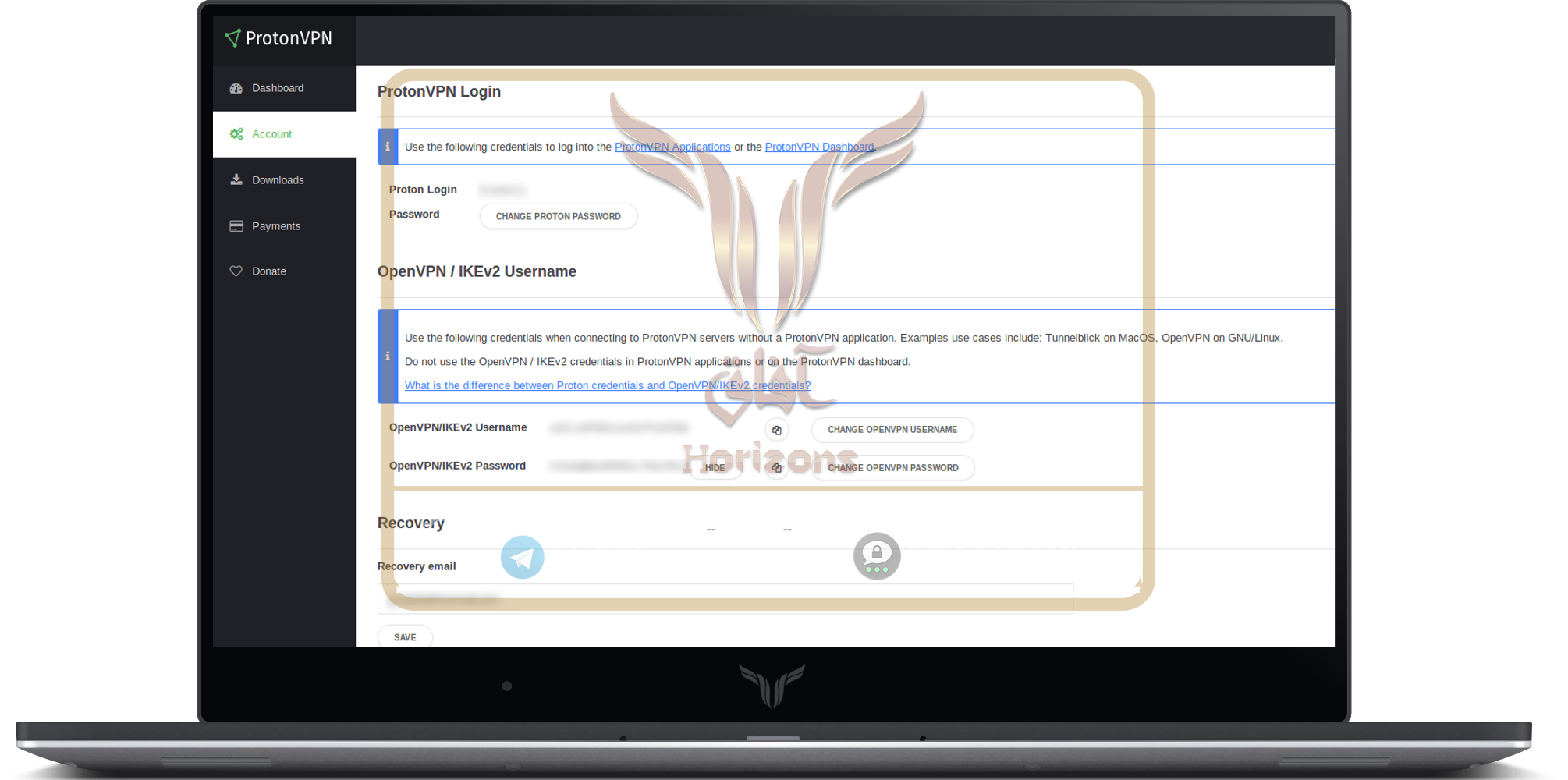

- ادخل اسم المستخدم و كلمة السر الخاصة بالخدمة ستجدها في خانة Account

OpenVPN/IKEv2 Username و OpenVPN/IKEv2 Password

- اضغط SAVE

- من خلال اعدادات الشبكة ستجد ضمنها اسم ملف الاتصال

- اضغط عليه حتى يتصل بالسريفر وستظهر رسالة نجاح الاتصال

💡ملحوظة :

الاتصال عن طريق الواجهة الرسومية قد يسبب مشاكل أمنية كتسريب dns لذا ننصح باتباع الخطوات القادمة

تثبيت ملفات الإتصال عن طريق الطرفية

- افتح الطرفية على مجلد ملفات الاتصال بسريفرات الخدمة ثم اكتب :

sudo openvpn example.ovpn

- غير example.ovpn باسم الملف

- ثم username و password اللذان قمت باستخدامهما في تنصيب ملفات الاتصال

- في الاسفل ستجد عبارة initialization sequence completed أي تم الاتصال بنجاح

- تأكد من أن رقم الـ IP تغير و كذلك الـ DNS لا يتم تسريبه من خلال الموقع التالي

❁❁❁❁❁

تعد خدمة NordVPN واحدة من أفضل خدمات الشبكات الافتراضية الخاصة فى شروط الإستخدام والخصوصية حيث أنها تعتمد سياسة " No logging " لمنع تخزين بيانات المستخدمين على خوادم الشركة

| المقر الرئيسى للخدمة فى دولة بنما بعيدا عن دول الأعين الخمسة وتجسس اجهزة الاستخبارات الامريكية مثل NSA

| تستخدم بروتوكولات قوية للتشفير المضاعف لحزم البيانات

| تدعم التشفير المضاعف بطبقتين " Double VPN " و التشفير من خلال شبكة تور" Tor Over VPN " حيث ان خدمة NordVPN تستخدم خوارزمية CBC AES 256-bit ومفتاح تشفير بطول 2048-bit فى بروتوكول OpenVPN والذى يعتبر الاكثر آمانا بين بروتوكولات التشفير الاخرى لخدمات ال VPN

| تدعم الشراء الآمن من خلال عملة Bitcoin

| تدعم بروتوكولات OpenVPN , PPTP , L2TP , IPSEC

| تدعم خاصية Kill Switch لمنع تسريب عنوان ال IP فى حال انقطاع شبكة الإنترنت على برنامج NordVPN للحاسوب

| تستخدم خدمة DNS قوية وتدعم تحميل ملفات تورنت من خلال بروتوكول P2P

أولا : تثبيت المستلزمات (شرحناها سابقا)

ثانيا : التسجيل في الخدمة (مدة تجريبة 3 أيام مجانا)

- للاشتراك في الخدمة التجريبية المجانية قم اولا بإنشاء بريد مؤقت من خلال موقع 10minutemail او emailondeck.com

💡 ملاحظه :

التسجيل في النسخة التجريبية لاتدعم أغلب خدمات البريد المعروفة

- ثم افتح صفحة التسجيل في خدمة نورد المجانية من هنا وقم بإدخال البريد المؤقت ثم اضغط على Get Free Trail

- قم بتحديد الصور ثم اضغط تحقق واضغط على Send activation

- سيتم ارسال الرابط الى بريدك (المؤقت) عد الى صفحة البريد المؤقت وافتح بريد التفعيل ثم اضغط على الرابط

- ستفتح لك صفحة اكتب كلمة مرور ثم اضغط Finish هكذا تم التسجيل في خدمة نورد التجريبية

ثالثا : تحميل و تثبيت ملفات الاتصال

- قم بتحميلها من هنا ثم فك الضغط عنها

- اضغط Add ثم import a saved VPN configuration

- واختر أحدى ملفات الاتصال التي قمت بتحميلها

- ضع username و password اللذان سجلت بهما في موقع الخدمة

- من شريط المهام يمكنك الاتصال بالشبكة

- عند نجاح الاتصال سوف تظهر الرسالة التالية

- تحقق أن عنوان الـ IP قد تغيرمن خلال المتصفح كما شرحنا في الخطوات السابقة كما يمكننا ايضا التحقق من خلال طريق الطرفية كما شرحنا سابقا

sudo openvpn example.ovpn

- ادخل username و password اللذان ادخلتهما في تنصيب ملفات الاتصال (وهي التي سجلت بها في الموقع)

❁❁❁❁❁

Hide me

Hide.me خدمة VPN ماليزية تحافظ على خصوصية المستخدمين ولا تتعقبهم او تسجل بياناتهم علي سيرفرات الشركة، الخدمة مدفوعة لكنها تمنحك 2 جيجا لكل حساب تسجل به

أولا : تثبيت المستلزمات (كما شرحنا سابقا)

- يجب اضافة بعض الحزم اللازمة من خلال الطرفية :

sudo apt-get update

sudo apt-get -y install strongswan

sudo apt-get -y install strongswan-plugin-eap-mschapv2

sudo apt-get -y install libcharon-extra-plugins

sudo apt-get -y install libstrongswan-extra-plugins

ثانيا : التسجيل في الخدمة

- اذهب الى صفحة التسجيل في الموقع من هنا

- ثم اضغط على Register بإشتراك Free

- ادخل بريدك الالكتروني ثم اضغط على Register

💡 توضيح :

لاتسجل بحسابك الخاص بل سجل ببريد الكتروني مشفر، ولمعرفة طريقة انشاء حساب في البريد المشفر اضغط هنا

- سيقوم الموقع بارسال رابط التسجيل الى بريدك

- ان لم يصلك البريد اضغط على click here

- بعدها ادخل اسم المستخدم وكلمة السر والبريد الالكتروني

- اذهب الى بريدك وافتح الرساله ثم اضغط على Activate my account

- بعد الضغط سيطلب منك ادخال اسم مستخدم وكلمة مرور لانشاء الحساب

- اضغط على Create account

💡 ملاحظة :

لاتنسى اسم المستخدم وكلمة المرور اللذان سجلت بهما

- هكذا تم انشاء الحساب ادخل اسم المستخدم وكلمة المرور

- بعد الانتهاء من التسجيل سيكون لديك 2GB اذهب لخانة Servers

- اذهب الى الطرفية وقم بفتح ملف اعدادات الاتصال عن طريق الأمر :

nano /etc/ipsec.conf

- ثم اكتب الأسطر التالية :

conn hide-nl

keyexchange=ike

dpdaction=clear

dpddelay=300s

eap_identity=USERNAME

leftauth=eap-mschapv2

left=%defaultroute

leftsourceip=%config

right=nl.hide.me

rightauth=pubkey

rightsubnet=0.0.0.0/0

rightid=%any

type=tunnel

#hide-nl

auto=add

- مع الحرص على تغيير USERNAME باسم المستخدم

- وفي حال استخدامك للمستوى المجاني غير right=nl.hide.me الى right=free-nl.hide.me

ثم إضغط زر Ctrl + X ثم Y ثم Entre لحفظ التغييرات

- بعدها الأمر التالي :

sudo sed -i 's/load = yes/load = no/g' /etc/strongswan.d/charon/constraints.conf

- ثم قم بفتح ملف الاعدادات الثاني من الطرفية :

nano /etc/ipsec.secrets

- واضف السطر التالي :

USERNAME : EAP "PASSWORD"

- حيث ان 1 = اسم المستخدم و 2 = كلمة السر (نفس التي استعملناها عند التسجيل)

- بعد ضبط الخدمة اكتب الأوامر التالية

sudo rmdir /etc/ipsec.d/cacerts

sudo ln -s /etc/ssl/certs /etc/ipsec.d/cacerts

- ثم اعد تشغيل الاضافة

sudo ipsec restart

- لبدء الخدمة اكتب الأمر التالي

sudo ipsec up hide-nl

- ولايقافها

sudo ipsec down hide-nl

- لمعرفة حالة الاتصال

sudo ipsec status

💡 ملاحظة :

(غير nl حسب النطاق الذي قمت بوضعه في الملف الأول)

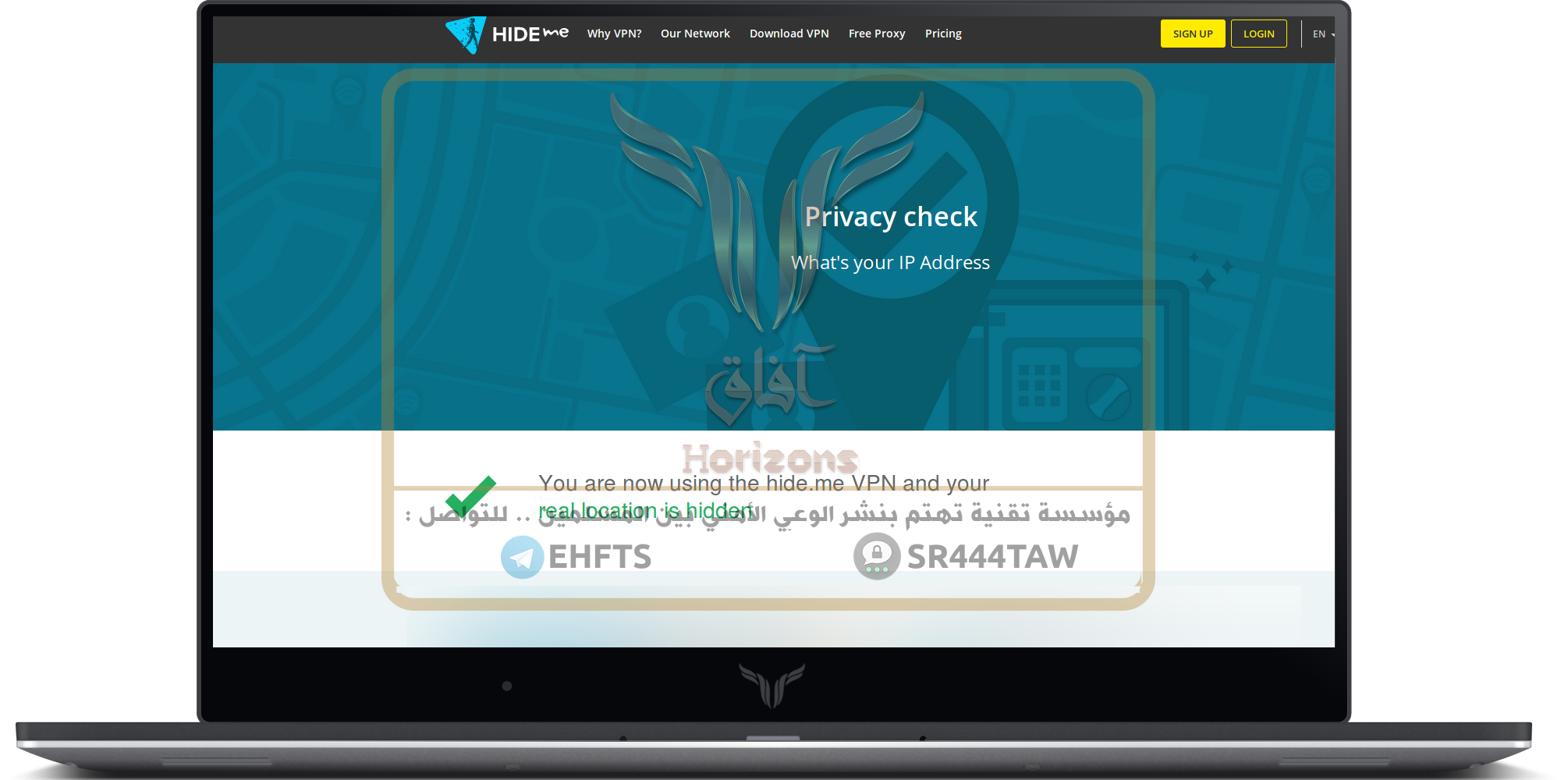

- بعدها تأكد من الاتصال عن طريق الموقع الرسمي من خلال هذا الرابط

- تم الاتصال بنجاح

❁❁❁❁❁

استعمال Kill Switch لمنع تسريبات DNS

- تتمثل أهمية هذه الطريقة في منع تسريب DNS أو أي معلومات أخرى في حال انقطاع الاتصال مع سريفر VPN حتى لزمن قصير

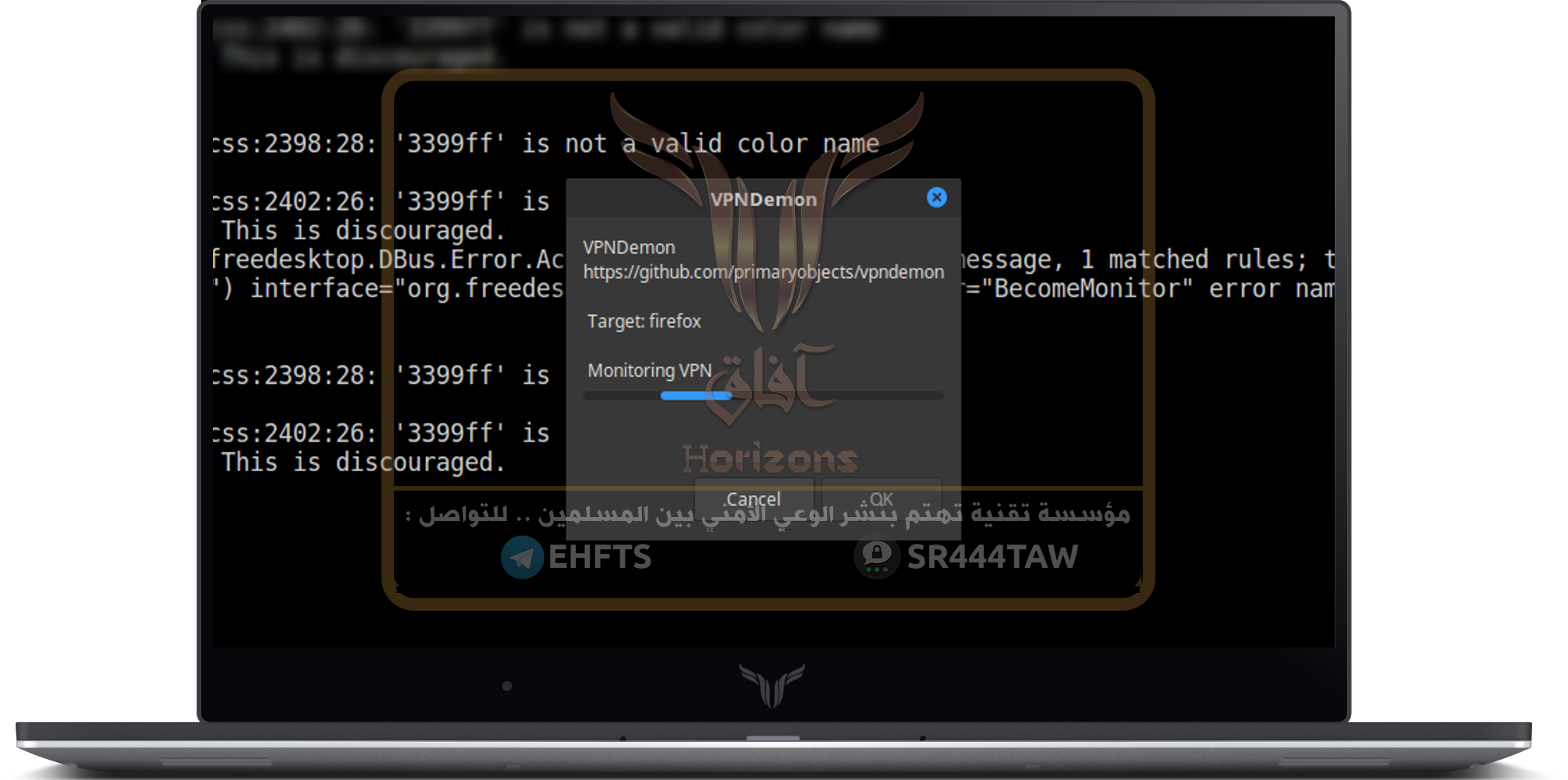

أولا : تحميل أداة VPNDemon

sudo apt-get install git

git clone https://github.com/primaryobjects/vpndemon.git

cd vpndemon

./vpndemon.sh

- بعدها ستظهر لك نافذة البرنامج

ثانيا : الاستعمال

- عند ظهور النافذة ادخل اسم البرنامج الذي تستخدم الـ VPN من خلاله

- بعد ذلك يبدء السكربت بمراقبة اتصال البرنامج (متصفح firefox في هذه الحالة)

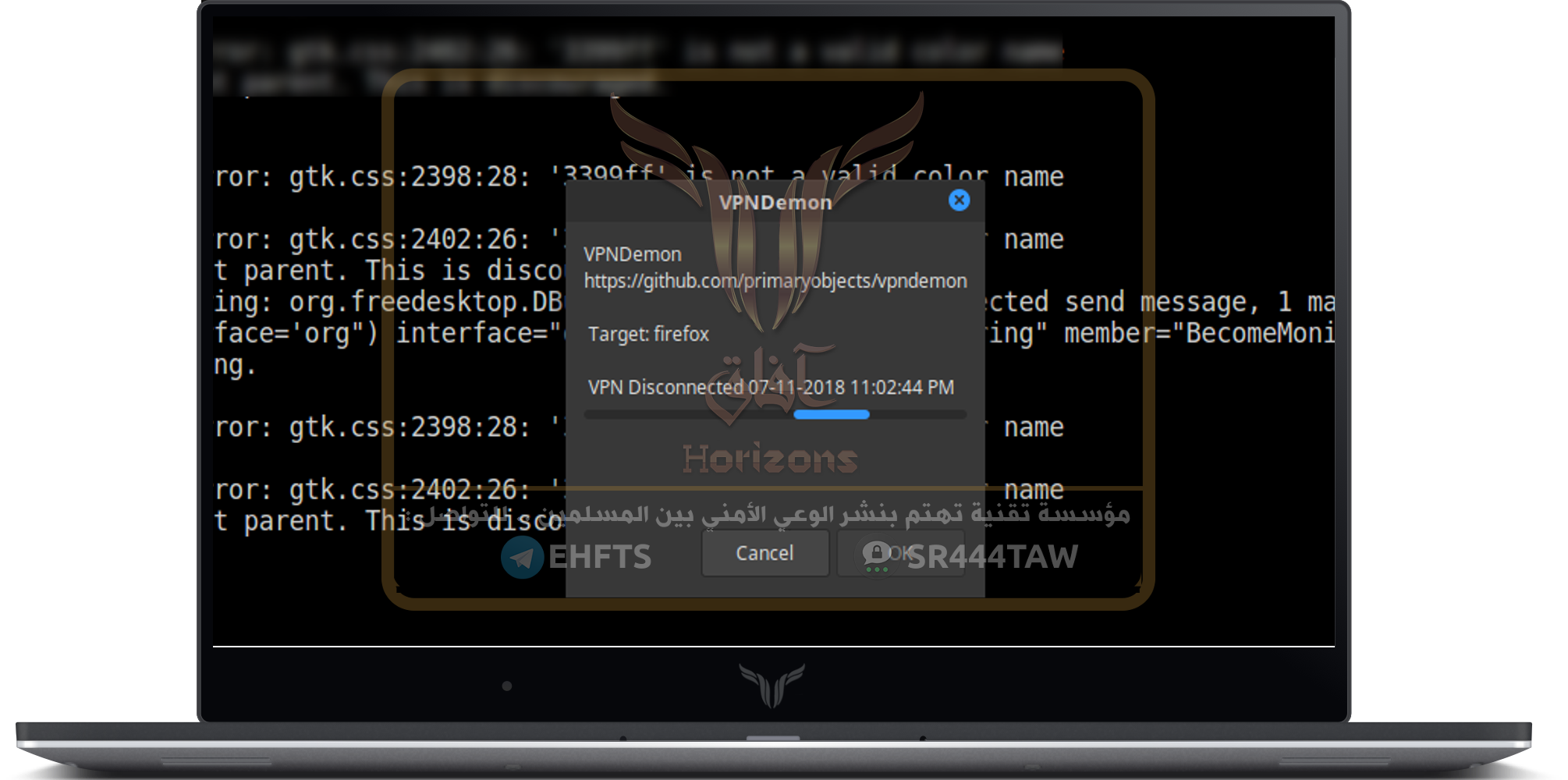

- عندما ينقطع الاتصال بسريفر الـ VPN تقوم الأداة تلقائيا بفصل الاتصال عن البرنامج المحدد

✹✹✹✹✹